14. Durcissement du système#

Le durcissement (hardening) consiste à réduire la surface d’attaque d’un système en supprimant ce qui n’est pas nécessaire, en confinant ce qui reste, et en surveillant ce qui se passe. Ce chapitre présente les techniques et outils essentiels pour sécuriser un serveur Linux en production.

Surface d’attaque et principes fondamentaux#

La surface d’attaque est l’ensemble des points d’entrée qu’un attaquant peut exploiter : ports ouverts, services en cours d’exécution, fichiers accessibles, interfaces réseau, utilisateurs avec privilèges excessifs, logiciels installés.

Principe du moindre privilège#

Chaque composant (utilisateur, service, processus) ne doit disposer que des droits strictement nécessaires à sa fonction. Ce principe limite l’impact d’une compromission : un attaquant qui prend le contrôle d’un service confiné ne peut pas se propager librement.

Défense en profondeur#

La défense en profondeur (defense in depth) empile plusieurs couches de sécurité indépendantes. La compromission d’une couche ne doit pas suffire à compromettre le système entier :

Internet → Pare-feu réseau → Pare-feu hôte (nftables)

→ AppArmor/SELinux → Permissions POSIX

→ Monitoring/auditd → Alertes SIEM

Aucune mesure prise isolément n’est suffisante. La combinaison de plusieurs mécanismes complémentaires est ce qui rend un système résillient.

Important

Le durcissement n’est pas un état final mais un processus continu. Les nouvelles CVE, les changements d’architecture et les mises à jour d’application nécessitent des réévaluations régulières.

Réduction de la surface d’attaque#

Désactiver les services inutiles#

# Lister tous les services actifs

systemctl list-units --type=service --state=running

# Désactiver et stopper un service inutile

systemctl stop bluetooth

systemctl disable bluetooth

systemctl mask bluetooth # Empêche toute réactivation accidentelle

# Vérifier les services activés au démarrage

systemctl list-unit-files --type=service --state=enabled

Services fréquemment inutiles sur un serveur : avahi-daemon (mDNS), cups (impression), bluetooth, ModemManager, wpa_supplicant (si pas de WiFi).

Supprimer les paquets superflus#

# Debian/Ubuntu : lister les paquets installés manuellement

apt-mark showmanual | sort

# Supprimer un paquet et ses dépendances orphelines

apt purge telnet rsh-client ftp

apt autoremove --purge

# Vérifier les paquets sans dépendant

deborphan

Inspecter les ports ouverts#

# Tous les ports en écoute avec le processus associé

ss -tlnp

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

LISTEN 0 128 0.0.0.0:22 0.0.0.0:* users:(("sshd",pid=1234))

LISTEN 0 511 0.0.0.0:80 0.0.0.0:* users:(("nginx",pid=5678))

LISTEN 0 128 127.0.0.1:5432 0.0.0.0:* users:(("postgres",pid=9012))

# Ports UDP

ss -ulnp

# Connexions établies

ss -tnp state established

Tip

PostgreSQL écoute sur 127.0.0.1:5432 (liaison locale uniquement). Si un service écoute sur 0.0.0.0 alors qu’il n’a pas besoin d’être accessible depuis l’extérieur, c’est une surface d’attaque inutile à fermer.

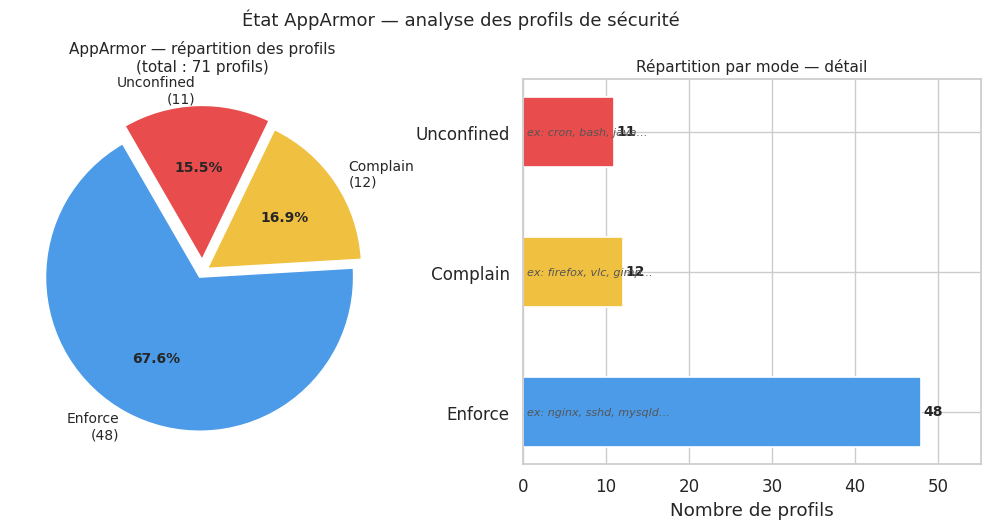

AppArmor#

AppArmor (Application Armor) est un système de contrôle d’accès obligatoire (MAC) basé sur des profils. Il confine les programmes en définissant précisément les fichiers, capabilities et sockets auxquels ils ont accès.

Modes de fonctionnement#

Mode |

Description |

|---|---|

enforce |

Le profil est appliqué ; les violations sont bloquées et journalisées |

complain |

Les violations sont journalisées mais pas bloquées (phase d’apprentissage) |

unconfined |

Aucun profil actif pour ce programme |

Consulter l’état d’AppArmor#

aa-status

apparmor module is loaded.

63 profiles are loaded.

49 profiles are in enforce mode.

/usr/bin/evince

/usr/sbin/nginx

/usr/sbin/sshd

...

14 profiles are in complain mode.

/usr/bin/firefox

...

0 profiles are in kill mode.

2 processes have profiles defined.

2 processes are in enforce mode.

0 processes are in complain mode.

Générer un profil — aa-genprof#

# Démarrer la génération de profil pour une application

aa-genprof /usr/local/bin/mon-service

# Dans un autre terminal, utiliser l'application normalement

# Revenir et valider les accès détectés

# Mettre un profil en mode enforce

aa-enforce /etc/apparmor.d/usr.local.bin.mon-service

# Recharger tous les profils

systemctl reload apparmor

Syntaxe d’un profil AppArmor#

# /etc/apparmor.d/usr.sbin.nginx

#include <tunables/global>

/usr/sbin/nginx {

#include <abstractions/base>

#include <abstractions/nameservice>

capability net_bind_service,

capability setuid,

capability setgid,

/usr/sbin/nginx mr,

/etc/nginx/** r,

/var/log/nginx/*.log w,

/var/www/html/** r,

/run/nginx.pid rw,

# Interdire l'accès aux données sensibles

deny /etc/shadow r,

deny /root/** rwx,

}

Les permissions dans AppArmor : r (read), w (write), x (execute), m (mmap), l (link), k (lock).

Diagnostiquer les violations#

# Voir les violations AppArmor dans les logs

grep "apparmor" /var/log/syslog | grep "DENIED"

# Ou avec journald

journalctl -k | grep "apparmor.*DENIED"

SELinux — bases#

SELinux (Security-Enhanced Linux) est le système MAC dominant sur Red Hat/CentOS/Fedora. Plus puissant qu’AppArmor, il est aussi plus complexe à administrer.

Contextes de sécurité#

Chaque processus et fichier possède un contexte SELinux de la forme :

utilisateur:rôle:type:niveau

# Voir le contexte d'un processus

ps -eZ | grep httpd

system_u:system_r:httpd_t:s0 1234 ? 00:00:01 httpd

# Voir le contexte d'un fichier

ls -Z /var/www/html/index.html

system_u:object_r:httpd_sys_content_t:s0 /var/www/html/index.html

Modes SELinux#

# Voir le mode courant

getenforce

# Enforcing

# Informations détaillées

sestatus

SELinux status: enabled

SELinuxfs mount: /sys/fs/selinux

SELinux mount point: /sys/fs/selinux

Loaded policy name: targeted

Current mode: enforcing

Mode from config file: enforcing

Policy MLS status: enabled

Policy deny_unknown status: allowed

# Passer temporairement en mode permissif (diagnostic)

setenforce 0

# Repasser en enforcing

setenforce 1

# Configuration persistante : /etc/selinux/config

SELINUX=enforcing

SELINUXTYPE=targeted

Diagnostiquer et corriger avec audit2allow#

# Voir les refus SELinux

grep "avc: denied" /var/log/audit/audit.log | tail -20

# Générer une règle de politique à partir des refus

grep "avc: denied" /var/log/audit/audit.log | audit2allow -M mon_module

semodule -i mon_module.pp

Note

audit2allow est utile pour débloquer des applications légitimes, mais il ne faut pas l’utiliser aveuglément. Analyser chaque refus avant de l’autoriser ; parfois la solution correcte est de repositionner le contexte du fichier avec restorecon, pas de créer une exception.

Namespaces et isolation#

Les namespaces Linux permettent d’isoler différents aspects de l’environnement d’un processus.

Types de namespaces#

Namespace |

Flag |

Isole |

|---|---|---|

UTS |

|

Nom d’hôte et nom de domaine |

PID |

|

Arbre des processus |

NET |

|

Interfaces réseau, routes, ports |

MNT |

|

Points de montage |

USER |

|

UIDs/GIDs (mappage utilisateur) |

IPC |

|

Queues de messages, sémaphores, mémoire partagée |

Cgroup |

|

Vue de la hiérarchie cgroups |

Time |

|

Horloges système (noyau ≥ 5.6) |

nsenter — rejoindre un namespace existant#

# Rejoindre le namespace réseau d'un conteneur Docker

PID=$(docker inspect -f '{{.State.Pid}}' mon_conteneur)

nsenter -t $PID -n ip addr

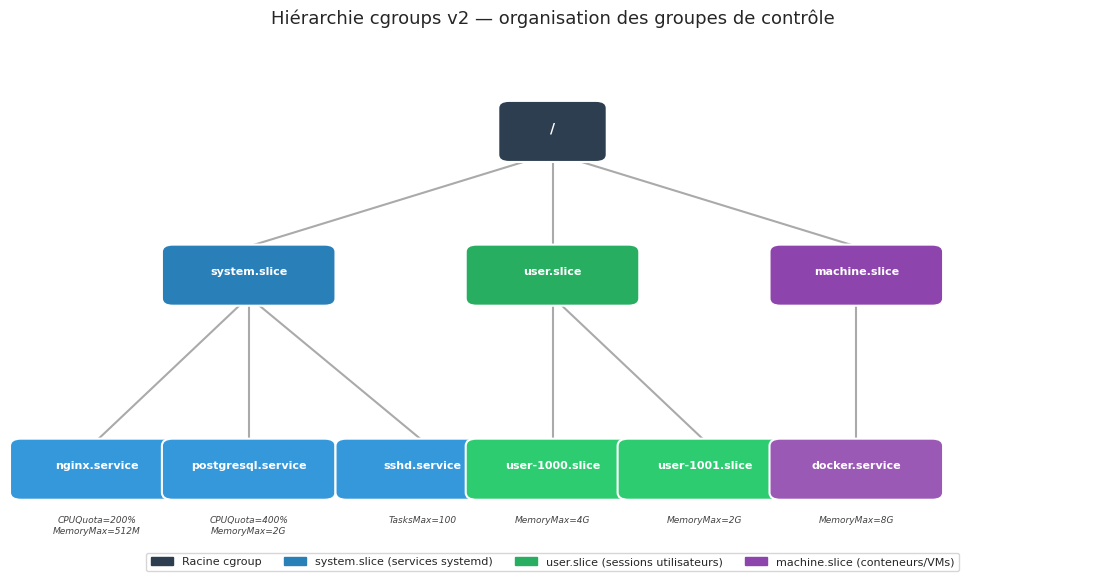

cgroups v2#

Les cgroups (control groups) permettent de limiter, surveiller et prioriser l’utilisation des ressources par les processus.

Hiérarchie cgroups v2#

Sous cgroups v2, tous les contrôleurs partagent une hiérarchie unifiée montée sur /sys/fs/cgroup.

# Voir la hiérarchie

ls /sys/fs/cgroup/system.slice/nginx.service/

cgroup.controllers cpu.max cpu.stat io.max memory.current

memory.max memory.stat pids.current pids.max

Contrôleurs principaux#

Contrôleur |

Ressource contrôlée |

|---|---|

|

Temps CPU (quota, poids) |

|

Mémoire RAM et swap |

|

Débit disque (lecture/écriture) |

|

Nombre maximum de processus |

|

Affinité CPU et mémoire NUMA |

Limites via systemd#

# /etc/systemd/system/mon-service.service (ou override)

[Service]

# Limiter la mémoire RAM à 512 Mo

MemoryMax=512M

# Limiter le swap à 128 Mo

MemorySwapMax=128M

# Limiter à 50% d'un cœur CPU

CPUQuota=50%

# Limiter les processus fils

TasksMax=100

# Priorité IO (0 à 100, plus bas = plus prioritaire)

IOWeight=50

# Appliquer les changements

systemctl daemon-reload

systemctl restart mon-service

# Vérifier les limites actives

systemctl show mon-service | grep -E "Memory|CPU|Tasks|IO"

auditd#

Le démon auditd est le sous-système d’audit du noyau Linux. Il enregistre les événements système dans /var/log/audit/audit.log avec un niveau de détail très élevé.

Configuration des règles#

# Surveiller les modifications de /etc/passwd

auditctl -w /etc/passwd -p wa -k passwd_changes

# Surveiller les appels système execve de l'utilisateur 1001

auditctl -a always,exit -F arch=b64 -S execve -F uid=1001 -k user_cmds

# Surveiller l'utilisation de sudo

auditctl -w /usr/bin/sudo -p x -k sudo_use

# Lister les règles actives

auditctl -l

# Règles persistantes

# /etc/audit/rules.d/audit.rules

Rechercher dans les logs — ausearch#

# Rechercher par clé

ausearch -k passwd_changes

# Rechercher par utilisateur

ausearch -ua alice --start today

# Rechercher les connexions échouées

ausearch -m USER_LOGIN --success no

# Rechercher les commandes sudo des dernières 24h

ausearch -k sudo_use --start yesterday --end now

Rapports — aureport#

# Rapport général

aureport --summary

# Rapport des authentifications

aureport --auth

# Rapport des commandes exécutées

aureport --executable

# Rapport des accès aux fichiers

aureport --file

# Rapport des anomalies

aureport --anomaly

Exemple de sortie ausearch#

----

time->Mon Mar 24 10:15:32 2026

type=SYSCALL msg=audit(1711274132.456:1234): arch=c000003e syscall=2

success=yes exit=3 a0=7f... a1=0 a2=1b6 a3=...

items=1 ppid=5432 pid=5433 auid=1000 uid=0 gid=0 euid=0

key="passwd_changes"

type=PATH msg=audit(1711274132.456:1234): item=0

name="/etc/passwd" inode=131073 dev=08:01 mode=0100644

chroot et jails#

Principe du chroot#

chroot change le répertoire racine apparent d’un processus. Le processus ne peut plus accéder aux fichiers en dehors de la nouvelle racine.

# Créer un environnement chroot minimal

mkdir -p /srv/jail/{bin,lib,lib64,usr/lib}

# Copier les binaires nécessaires

cp /bin/bash /srv/jail/bin/

ldd /bin/bash # Voir les dépendances

cp /lib/x86_64-linux-gnu/libtinfo.so.6 /srv/jail/lib/

cp /lib/x86_64-linux-gnu/libc.so.6 /srv/jail/lib/

cp /lib64/ld-linux-x86-64.so.2 /srv/jail/lib64/

# Entrer dans le chroot

chroot /srv/jail /bin/bash

Limites du chroot#

Le chroot présente plusieurs limitations importantes :

Un processus avec

CAP_SYS_CHROOTpeut s’en échapperLes descripteurs de fichiers ouverts avant le chroot restent valides

Les sockets réseau restent accessibles

Pas d’isolation des processus (on voit toujours le

/procparent si monté)

Avertissement

chroot seul n’est pas une solution de sécurité suffisante. Il doit être combiné avec d’autres mécanismes (suppression des capabilities, namespaces, seccomp) pour offrir un confinement réel. Les conteneurs modernes (Docker, Podman) combinent chroot + namespaces + cgroups + seccomp + AppArmor/SELinux.

Différence avec les conteneurs#

Mécanisme |

chroot seul |

Conteneur (Docker) |

|---|---|---|

Système de fichiers isolé |

Oui |

Oui (OverlayFS) |

Namespaces PID/NET/UTS |

Non |

Oui |

cgroups (limites ressources) |

Non |

Oui |

Profil seccomp |

Non |

Oui (défaut) |

AppArmor/SELinux |

Non |

Oui (optionnel) |

Checklist de durcissement#

CIS Benchmark#

Le CIS (Center for Internet Security) publie des guides de durcissement détaillés pour chaque distribution. Les recommandations sont classées en deux niveaux :

Niveau 1 : mesures de base, impact minimal sur les fonctionnalités

Niveau 2 : durcissement avancé, peut affecter certaines fonctionnalités

Exemples de recommandations CIS :

Désactiver les protocoles réseau inutilisés (DCCP, SCTP, RDS)

Configurer sysctl pour le durcissement réseau (

net.ipv4.tcp_syncookies,net.ipv4.conf.all.rp_filter)Configurer PAM pour la politique de mots de passe

Activer et configurer auditd

S’assurer que

/tmpest monté avecnoexec,nosuid,nodev

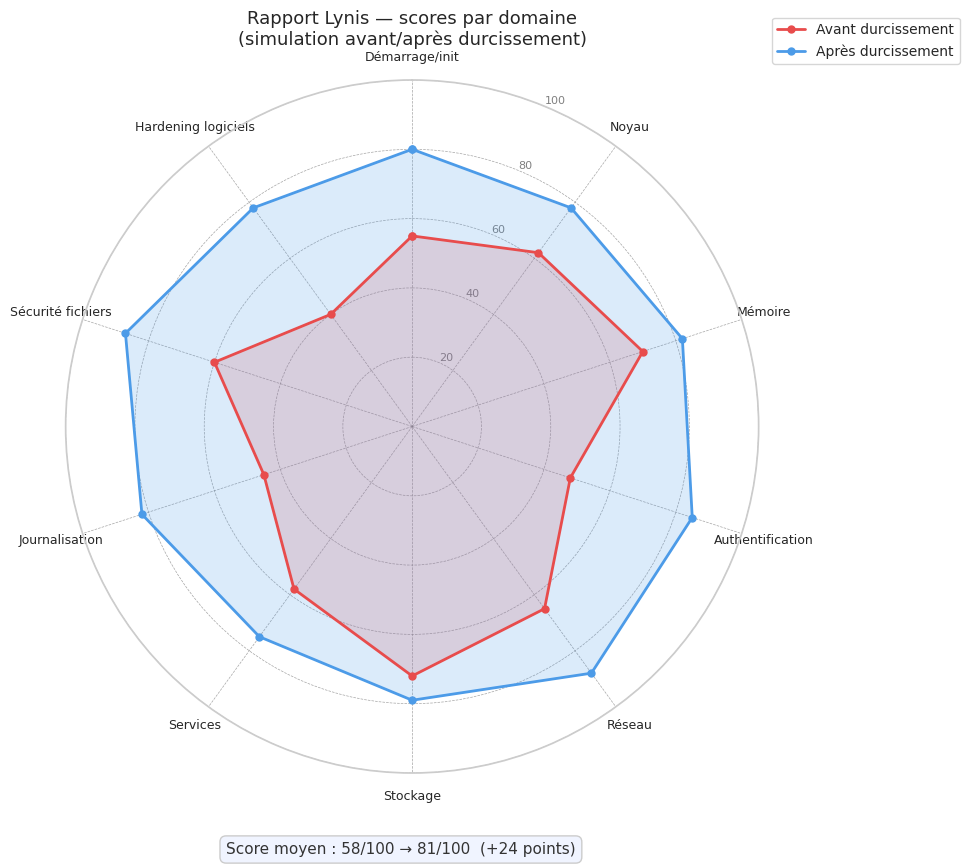

Lynis — audit automatisé#

# Installer lynis

apt install lynis

# Lancer un audit complet

lynis audit system

# Résultat : score sur 100 par domaine

# Rapport dans /var/log/lynis.log

Lynis security scan details:

Hardening index : 67 [############# ]

Tests performed : 243

Plugins enabled : 2

Components:

- Firewall [ENABLED]

- Malware scanner [NOT FOUND]

Scan mode:

Normal [ ] Forensics [ ] Integration [ ] Pentest [V] (running non-privileged)

Lynis modules:

- Compliance status [UNKNOWN]

- Security audit [ENABLED]

- Vulnerability scan [ENABLED]

AIDE — détection d’intrusion par intégrité de fichiers#

# Installer AIDE

apt install aide

# Initialiser la base de données (après durcissement initial)

aideinit

cp /var/lib/aide/aide.db.new /var/lib/aide/aide.db

# Vérifier l'intégrité

aide --check

# Planifier via cron

echo "0 3 * * * root /usr/bin/aide --check | mail -s 'AIDE check' admin@example.com" \

>> /etc/crontab

Démonstrations Python#

Analyse d’une sortie aa-status simulée#

Visualisation de la hiérarchie cgroups v2#

Rapport Lynis simulé — radar par domaine#

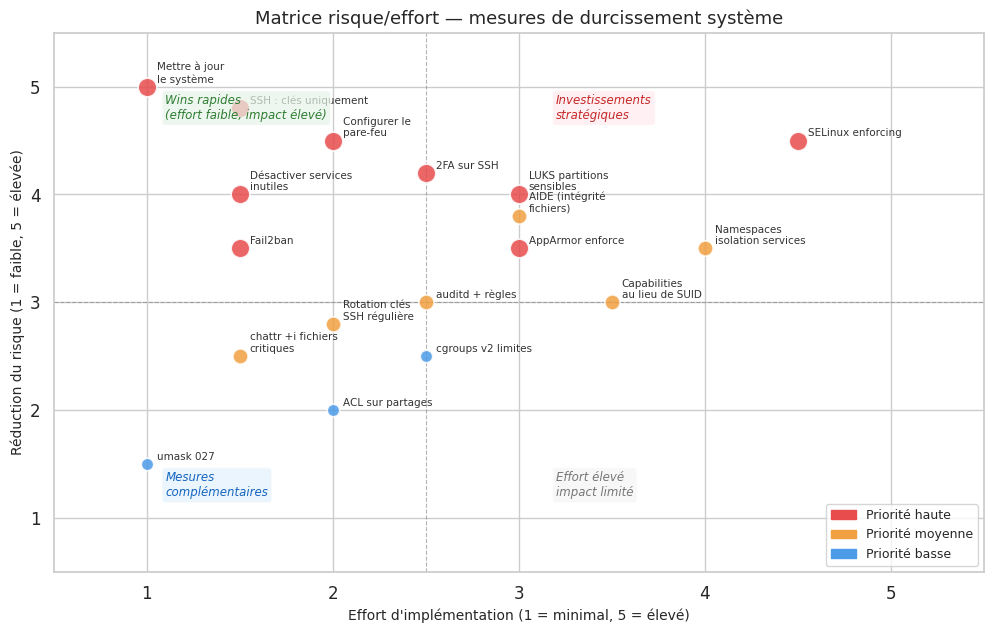

Matrice risque/effort des mesures de durcissement#

Résumé#

Ce chapitre a présenté une approche structurée du durcissement système :

Principes directeurs

La surface d’attaque doit être réduite à ce qui est strictement nécessaire

Le principe du moindre privilège s’applique à chaque composant

La défense en profondeur superpose des couches de contrôle indépendantes

Réduction de la surface

Désactiver et masquer les services inutiles avec systemd

Supprimer les paquets non nécessaires

Lier les services à

127.0.0.1quand l’accès externe n’est pas requis

MAC : AppArmor et SELinux

AppArmor confine les programmes par profil (enforce/complain) basé sur les chemins

SELinux utilise des contextes de sécurité sur tous les objets du système

Les deux systèmes bloquent les actions non autorisées même pour root

Isolation

Les namespaces Linux isolent différentes vues du système (PID, réseau, utilisateurs)

Les cgroups v2 limitent les ressources avec des directives systemd (

MemoryMax,CPUQuota)Le chroot est insuffisant seul ; les conteneurs combinent chroot + namespaces + cgroups

Surveillance

auditdoffre une traçabilité granulaire des appels système et accès aux fichiersausearchetaureportpermettent d’exploiter les logs d’audit

Outils d’évaluation

Lynis fournit un score de durcissement par domaine avec des recommandations concrètes

AIDE détecte les modifications non autorisées de fichiers par vérification d’intégrité

Les CIS Benchmarks constituent la référence pour des configurations sécurisées standardisées