SSH avancé#

Rappels SSH — handshake et échange de clés#

SSH (Secure Shell) est un protocole cryptographique qui sécurise les communications sur un réseau non fiable. Il opère sur TCP/22 et se décompose en trois couches :

Transport : établit un canal chiffré et authentifie le serveur

Authentification : vérifie l’identité du client

Connexion : multiplexe plusieurs canaux logiques (shell, tunnels, SFTP) sur une seule connexion TCP

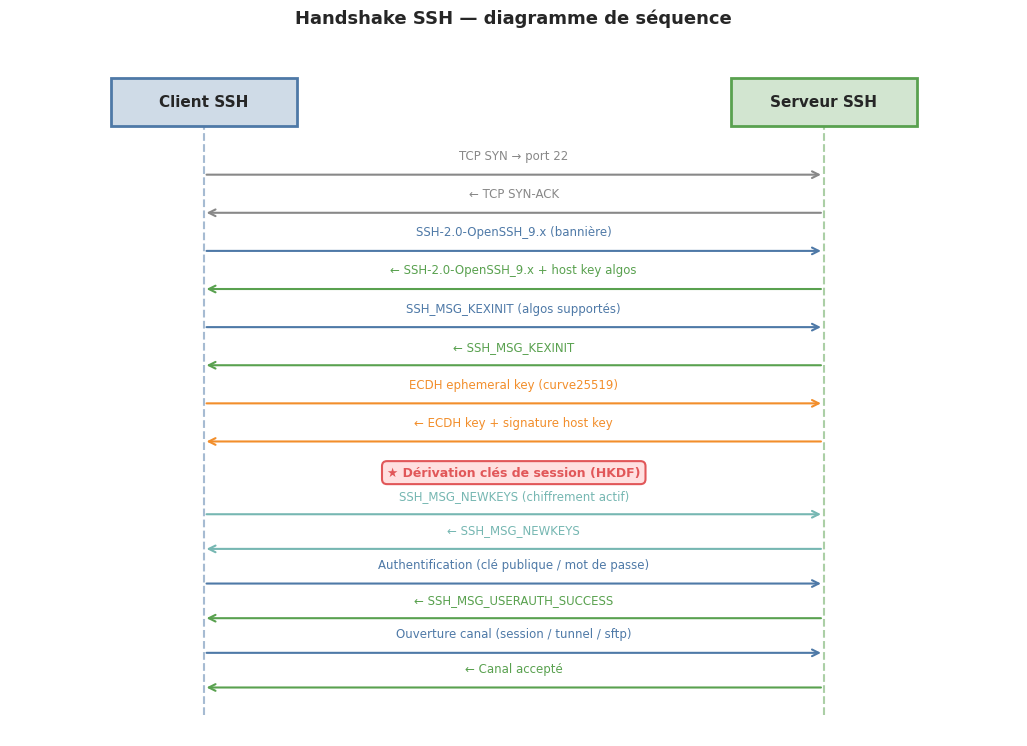

Déroulement du handshake#

TCP connect : le client ouvre une connexion TCP vers le serveur sur le port 22

Identification : échange des bannières de version (

SSH-2.0-OpenSSH_9.x)Négociation d’algorithmes (

SSH_MSG_KEXINIT) : les deux parties annoncent les algorithmes supportés pour l’échange de clés, le chiffrement symétrique, le MAC et la compressionÉchange de clés (DH / ECDH / curve25519) : génération d’un secret partagé sans que la clé symétrique ne transite sur le réseau

Authentification du serveur : le serveur signe un message avec sa clé d’hôte privée ; le client vérifie contre

~/.ssh/known_hostsDérivation des clés de session : à partir du secret partagé, dérivation de clés pour le chiffrement (AES-GCM, ChaCha20-Poly1305) et l’intégrité

Authentification du client : par clé publique, mot de passe, GSSAPI…

Ouverture des canaux : le client demande un canal shell, un tunnel, etc.

Forward Secrecy

Les échanges de clés modernes (curve25519-sha256, ecdh-sha2-nistp256) garantissent la confidentialité persistante (Perfect Forward Secrecy) : même si la clé privée du serveur est compromise a posteriori, les sessions passées restent confidentielles car les clés de session sont éphémères.

Authentification par clés publiques#

Génération de clés#

# Ed25519 — recommandé (courbe Edwards, 256 bits, très rapide)

ssh-keygen -t ed25519 -C "user@machine-$(date +%Y%m%d)" -f ~/.ssh/id_ed25519

# RSA 4096 bits — compatibilité maximale avec les anciens systèmes

ssh-keygen -t rsa -b 4096 -C "user@machine" -f ~/.ssh/id_rsa

# ECDSA 521 bits

ssh-keygen -t ecdsa -b 521 -f ~/.ssh/id_ecdsa

# Modifier la passphrase d'une clé existante

ssh-keygen -p -f ~/.ssh/id_ed25519

# Afficher la clé publique

cat ~/.ssh/id_ed25519.pub

# ssh-ed25519 AAAA...base64... user@machine-20240101

# Empreinte de la clé

ssh-keygen -l -f ~/.ssh/id_ed25519

# 256 SHA256:aBcDeFg... user@machine-20240101 (ED25519)

Déploiement sur un serveur#

# Méthode recommandée

ssh-copy-id -i ~/.ssh/id_ed25519.pub user@serveur

# Manuellement

cat ~/.ssh/id_ed25519.pub | ssh user@serveur \

"mkdir -p ~/.ssh && chmod 700 ~/.ssh && \

cat >> ~/.ssh/authorized_keys && \

chmod 600 ~/.ssh/authorized_keys"

Configuration client — ~/.ssh/config#

Le fichier de configuration client évite de retaper des options longues et permet de gérer plusieurs identités.

# ~/.ssh/config

# Paramètres globaux

Host *

ServerAliveInterval 60

ServerAliveCountMax 3

AddKeysToAgent yes

IdentitiesOnly yes

# Serveur de production

Host prod

HostName 203.0.113.10

User deploy

Port 2222

IdentityFile ~/.ssh/id_ed25519_prod

ForwardAgent no

# Serveur via bastion

Host srv-interne

HostName 10.0.0.5

User admin

ProxyJump bastion.example.com

IdentityFile ~/.ssh/id_ed25519

# Bastion

Host bastion.example.com

User jump

IdentityFile ~/.ssh/id_ed25519_bastion

ControlMaster auto

ControlPath ~/.ssh/cm-%r@%h:%p

ControlPersist 4h

# Wildcard pour le réseau 10.x

Host 10.0.*

User ubuntu

IdentityFile ~/.ssh/id_ed25519

StrictHostKeyChecking accept-new

# Utilisation simplifiée

ssh prod # équivalent à : ssh -p 2222 -i ~/.ssh/id_ed25519_prod deploy@203.0.113.10

ssh srv-interne # passe automatiquement par le bastion

Options clés de ~/.ssh/config :

Directive |

Rôle |

|---|---|

|

Nom DNS ou IP réelle |

|

Nom d’utilisateur distant |

|

Port SSH (défaut : 22) |

|

Clé privée à utiliser |

|

Bastion(s) intermédiaire(s) |

|

Multiplexage (auto/yes/no) |

|

Chemin du socket de contrôle |

|

Durée de vie du maître |

|

Transfert d’agent (prudence) |

|

Keep-alive (secondes) |

|

Vérification fingerprint |

Configuration serveur — sshd_config#

# /etc/ssh/sshd_config — directives essentielles

# Port et interface d'écoute

Port 22

ListenAddress 0.0.0.0

ListenAddress ::

# Authentification

PermitRootLogin no # jamais root en direct

PasswordAuthentication no # clés uniquement

PubkeyAuthentication yes

AuthorizedKeysFile .ssh/authorized_keys

# Contrôle d'accès

AllowUsers alice bob deploy # whitelist d'utilisateurs

AllowGroups sshusers # ou par groupe

MaxAuthTries 3

LoginGraceTime 30

# Fonctionnalités dangereuses

X11Forwarding no

AllowTcpForwarding yes # nécessaire pour les tunnels

AllowAgentForwarding no # désactiver si non requis

PermitEmptyPasswords no

# Sessions

ClientAliveInterval 300

ClientAliveCountMax 2

MaxSessions 10

MaxStartups 10:30:100 # anti-DoS : 10 connexions non-auth max

# Bannière de connexion

Banner /etc/ssh/banner.txt

# Restrictions SFTP

Subsystem sftp internal-sftp

Match Group sftp-only

ChrootDirectory /srv/sftp/%u

ForceCommand internal-sftp

AllowTcpForwarding no

X11Forwarding no

# Vérifier la syntaxe avant de recharger

sshd -t

# Recharger sans couper les sessions

systemctl reload sshd

Ne jamais se déconnecter avant de tester

Après modification de sshd_config, gardez votre session active et ouvrez une nouvelle connexion dans un autre terminal pour valider que la configuration fonctionne. Une erreur de syntaxe ou une mauvaise directive peuvent vous bloquer dehors définitivement si le serveur n’a pas de console KVM ou IPMI.

Tunnels SSH#

SSH peut créer des tunnels TCP chiffrés pour sécuriser des connexions non sécurisées ou contourner des restrictions réseau.

Forwarding local (-L)#

Redirige un port local vers une destination distante, en passant par le serveur SSH.

# Accéder à une base de données PostgreSQL distante en local

ssh -L 5433:localhost:5432 user@serveur-db

# Puis : psql -h localhost -p 5433 -U postgres

# Accéder à un service interne via bastion

ssh -L 8080:srv-interne.lan:80 user@bastion

# Puis : curl http://localhost:8080

# -N : ne pas ouvrir de shell (tunnel seul)

# -f : passer en arrière-plan

ssh -NfL 5433:db.local:5432 user@bastion

Forwarding distant (-R)#

Expose un port local sur le serveur distant — utile pour donner accès à un service derrière un NAT.

# Exposer le port 80 local sur le port 8080 du serveur distant

ssh -R 8080:localhost:80 user@serveur-distant

# Sur le serveur : curl http://localhost:8080 atteint la machine locale

# Exposer sur toutes les interfaces du serveur (nécessite GatewayPorts yes dans sshd_config)

ssh -R 0.0.0.0:8080:localhost:80 user@serveur-distant

Proxy SOCKS dynamique (-D)#

Crée un proxy SOCKS5 local qui route tout le trafic via le serveur SSH.

# Lancer le proxy SOCKS5 sur le port local 1080

ssh -NfD 1080 user@serveur

# Utiliser avec curl

curl --socks5 localhost:1080 http://target.example.com

# Utiliser avec un navigateur (configurer proxy SOCKS5 : localhost:1080)

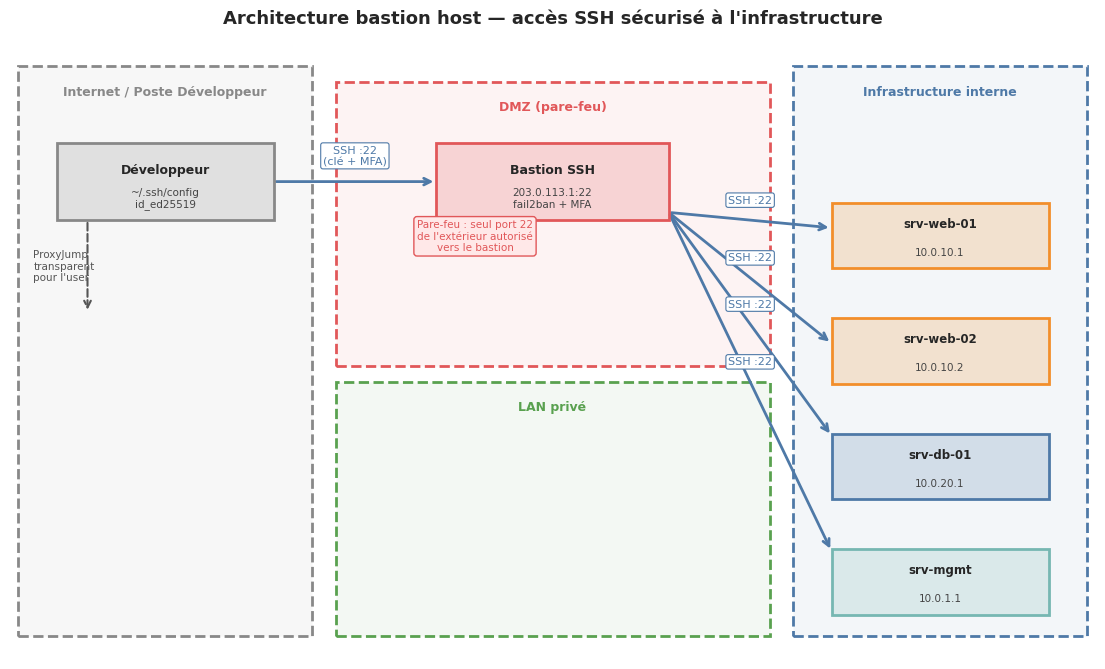

ProxyJump et bastion hosts#

Un bastion host (ou jump host) est un serveur SSH publiquement accessible qui sert de relais vers des machines internes non accessibles directement depuis Internet. C’est la pratique de référence pour les accès sécurisés aux infrastructures cloud/on-premise.

Architecture#

Internet → [Bastion 203.0.113.1:22] → [Serveurs internes 10.0.0.x:22]

Le bastion est le seul serveur avec un port 22 ouvert vers l’extérieur. Les serveurs internes n’acceptent que des connexions depuis l’IP du bastion.

Utilisation de ProxyJump#

# En ligne de commande

ssh -J user@bastion.example.com admin@10.0.0.5

# Plusieurs sauts

ssh -J user@bastion1,user@bastion2 admin@10.0.0.5

# Dans ~/.ssh/config (recommandé)

# Host srv-interne

# ProxyJump bastion.example.com

ProxyCommand — alternative plus flexible#

# Dans ~/.ssh/config

Host srv-interne

HostName 10.0.0.5

ProxyCommand ssh -W %h:%p bastion.example.com

# Ou avec netcat pour plus de compatibilité

Host srv-interne

HostName 10.0.0.5

ProxyCommand ssh bastion.example.com nc %h %p 2>/dev/null

Sécurisation du bastion

Le bastion doit avoir un durcissement maximal : AllowAgentForwarding no, PermitRootLogin no, AllowTcpForwarding no (sauf si nécessaire), authentification par clé uniquement, fail2ban activé, accès restreint par IP source dans le pare-feu. Il ne doit exécuter aucun autre service.

Multiplexage SSH#

Le multiplexage SSH (ControlMaster) permet à plusieurs connexions vers le même serveur de partager une seule connexion TCP déjà authentifiée. Les connexions suivantes s’établissent en millisecondes.

# ~/.ssh/config

Host *

ControlMaster auto

ControlPath ~/.ssh/cm-%r@%h:%p

ControlPersist 2h

# Vérifier si une connexion maître est active

ssh -O check user@serveur

# Envoyer un signal (stop, exit)

ssh -O stop user@serveur

# Lister les sockets de contrôle actifs

ls ~/.ssh/cm-*

ControlPersist 2h maintient la connexion maître active 2 heures après la fermeture du dernier canal. Utile dans les scripts Ansible ou les déploiements répétitifs.

SFTP et SCP#

SCP — copie simple#

# Copier un fichier local vers un serveur

scp fichier.txt user@serveur:/home/user/

# Copier récursivement un répertoire

scp -r ./mon-app/ user@serveur:/var/www/

# Copier depuis un serveur

scp user@serveur:/var/log/nginx/access.log ./

# Copier entre deux serveurs distants

scp user@srv1:/tmp/fichier user@srv2:/tmp/

# Via bastion (utilise la config ~/.ssh/config)

scp -J bastion user@srv-interne:/etc/nginx/nginx.conf ./

SFTP — client interactif#

# Connexion interactive

sftp user@serveur

# Commandes SFTP interactives

sftp> ls -la

sftp> cd /var/www

sftp> get nginx.conf ./nginx.conf.bak

sftp> put ./index.html /var/www/html/

sftp> mkdir /var/www/html/assets

sftp> chmod 644 /var/www/html/index.html

sftp> bye

# Transfert en batch (non-interactif)

sftp -b - user@serveur << 'EOF'

put backup.tar.gz /srv/backups/

EOF

Restriction SFTP avec chroot#

# /etc/ssh/sshd_config

Subsystem sftp internal-sftp

Match Group sftp-only

ChrootDirectory /srv/sftp/%u

ForceCommand internal-sftp -l INFO

AllowTcpForwarding no

X11Forwarding no

PasswordAuthentication yes

# Créer l'environnement chroot (propriétaire root obligatoire)

mkdir -p /srv/sftp/alice

chown root:root /srv/sftp/alice

chmod 755 /srv/sftp/alice

# Sous-répertoire accessible à l'utilisateur

mkdir /srv/sftp/alice/uploads

chown alice:sftp-only /srv/sftp/alice/uploads

# Ajouter alice au groupe

usermod -aG sftp-only alice

Sécurisation SSH#

Hardening de sshd_config#

Au-delà des directives déjà citées, les algorithmes cryptographiques doivent être durcis pour exclure les algorithmes obsolètes :

# Algorithmes recommandés (OpenSSH 9.x)

# /etc/ssh/sshd_config

KexAlgorithms curve25519-sha256,curve25519-sha256@libssh.org,ecdh-sha2-nistp521

HostKeyAlgorithms ssh-ed25519,rsa-sha2-512,rsa-sha2-256

Ciphers chacha20-poly1305@openssh.com,aes256-gcm@openssh.com,aes128-gcm@openssh.com

MACs hmac-sha2-512-etm@openssh.com,hmac-sha2-256-etm@openssh.com

Certificats SSH (SSH CA)#

Les certificats SSH permettent à une autorité de certification interne de signer des clés publiques, évitant la gestion de authorized_keys sur chaque serveur.

# Créer une CA SSH

ssh-keygen -t ed25519 -f /etc/ssh/ssh_ca -C "CA-infrastructure"

# Signer la clé publique d'un utilisateur

ssh-keygen -s /etc/ssh/ssh_ca \

-I "alice@corp" \

-n alice,admin \

-V +52w \

alice_id_ed25519.pub

# Génère : alice_id_ed25519-cert.pub

# Sur le serveur : faire confiance à la CA

echo "TrustedUserCAKeys /etc/ssh/ssh_ca.pub" >> /etc/ssh/sshd_config

# L'utilisateur présente son certificat automatiquement

ssh -i ~/.ssh/alice_id_ed25519 user@serveur

Port knocking#

Le port knocking masque le port SSH en le fermant par défaut ; une séquence de connexions sur des ports spécifiques déclenche l’ouverture temporaire.

# Installation (knockd)

apt install knockd

# /etc/knockd.conf

[options]

logfile = /var/log/knockd.log

[openSSH]

sequence = 7000,8000,9000

seq_timeout = 5

command = /sbin/iptables -A INPUT -s %IP% -p tcp --dport 22 -j ACCEPT

tcpflags = syn

[closeSSH]

sequence = 9000,8000,7000

seq_timeout = 5

command = /sbin/iptables -D INPUT -s %IP% -p tcp --dport 22 -j ACCEPT

# Côté client

knock serveur 7000 8000 9000

ssh user@serveur

knock serveur 9000 8000 7000

Agent SSH#

L’agent SSH (ssh-agent) stocke les clés privées déchiffrées en mémoire pour éviter de retaper la passphrase à chaque connexion.

# Démarrer l'agent (généralement lancé par la session graphique)

eval "$(ssh-agent -s)"

# Agent pid 12345

# Ajouter une clé (demande la passphrase une seule fois)

ssh-add ~/.ssh/id_ed25519

# Ajouter avec expiration automatique (4 heures)

ssh-add -t 14400 ~/.ssh/id_ed25519

# Lister les clés chargées

ssh-add -l

# Supprimer une clé de l'agent

ssh-add -d ~/.ssh/id_ed25519

# Vider l'agent

ssh-add -D

Forwarding d’agent#

Le forwarding d’agent (-A ou ForwardAgent yes) permet à des serveurs intermédiaires d’utiliser les clés de l’agent local pour d’autres connexions SSH.

# Connexion avec forwarding

ssh -A user@bastion

# Sur le bastion, l'agent local est accessible

ssh user@srv-interne # utilise la clé de l'agent distant

Risque du forwarding d’agent

ForwardAgent yes est dangereux sur des serveurs non maîtrisés : un administrateur root du bastion peut utiliser votre agent pour se connecter à n’importe quel serveur où votre clé est autorisée. Utilisez-le uniquement sur des bastions de confiance, idéalement avec l’option confirm : ssh-add -c ~/.ssh/id_ed25519.

Démonstrations Python#

Diagramme de séquence du handshake SSH#

Simulation de génération de clés (concepts cryptographiques)#

=== Simulation de génération de paires de clés SSH ===

Type : ED25519

Seed/Privée : 088f3a4085ea471d61d2b4a2294ea55b…

Clé publique : c3NoLWVkMjU1MTnYA5f+epPhLu1snRYDfnxM3EAqXmnDmxr8BDQZ6ZF3Vg==…

Empreinte : SHA256:Zt2uHCPRZJ+pJBV9UsiQPme6acK0+NOwh2w0fEt0p1g

Taille privée: 256 bits

Type : RSA4096

Seed/Privée : 350396cababf3c013976786637aafe9e…

Clé publique : OFozW0LMHyIWc+aluq+xaJiRlthTxHZ/6BTdUwkMtmc=…

Empreinte : SHA256:L8gDSJZI53j+HhUoYs6qUpDXHe2NwZtpptU2hHCrXB8

Taille privée: 4096 bits

Type : RSA2048

Seed/Privée : 4a638c8b645dcdf56b27b9fb01fb0369…

Clé publique : NLeYlihYE3YgxasgedEnx87Wc6t6f0nAi4FNarmzVnQ=…

Empreinte : SHA256:LpqyauYHaRZR2iJuANicTrVV+LsmdQN7Ag0Ylyb41yU

Taille privée: 2048 bits

Architecture bastion host#

Résumé#

SSH est le protocole d’administration à distance de référence sous Linux. Sa richesse fonctionnelle va bien au-delà de la simple connexion distante.

Points essentiels à retenir :

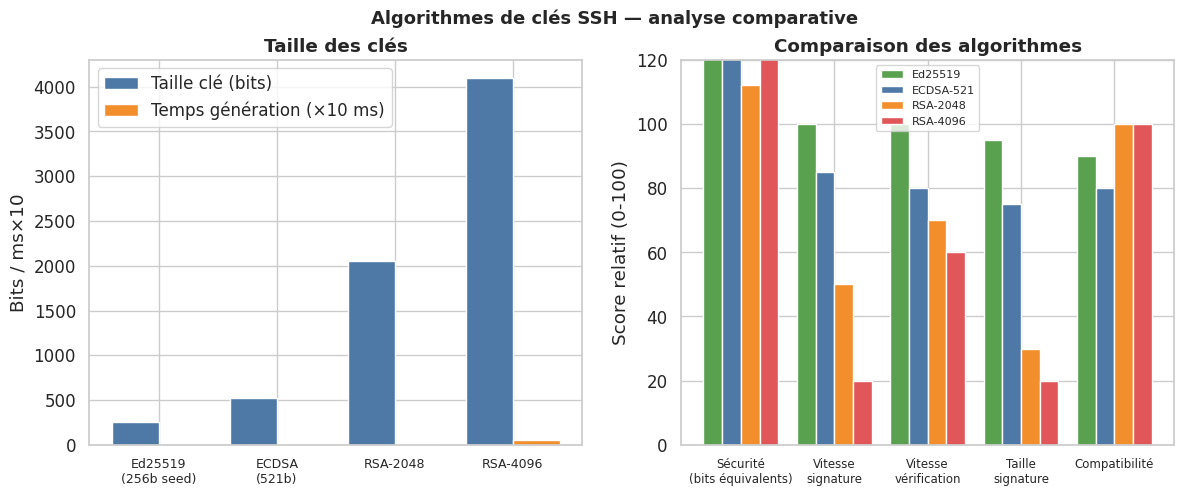

Ed25519 est l’algorithme de clé recommandé : sécurité équivalente à RSA-3072 avec des clés 17 fois plus courtes et des opérations cryptographiques plus rapides.

Le fichier

~/.ssh/configest un outil de productivité majeur : définir des alias, des clés par contexte, des bastions et le multiplexage évite des erreurs et accélère le travail quotidien.PermitRootLogin noetPasswordAuthentication nosont les deux directives de sécurité les plus importantes danssshd_config.Le multiplexage (

ControlMaster) rend les connexions successives quasi-instantanées — essentiel pour Ansible et les déploiements.Les tunnels SSH (

-L,-R,-D) permettent de sécuriser des protocoles non chiffrés ou d’accéder à des ressources derrière un NAT sans VPN dédié.L’architecture bastion host est le standard industriel pour l’accès aux infrastructures cloud : un seul point d’entrée audité,

ProxyJumprend la traversée transparente pour l’utilisateur.Les certificats SSH (SSH CA) simplifient la gestion à grande échelle : plus besoin de propager

authorized_keyssur chaque serveur, la CA signe les clés avec une durée de validité.L’agent SSH avec

ssh-add -tlimite la durée d’exposition des clés en mémoire ; éviterForwardAgentsauf sur des bastions de confiance.