24. Maturité sécurité et feuille de route#

La sécurité n’est pas un état binaire mais un continuum. Comprendre où une organisation se situe, où elle devrait aller, et comment y parvenir de manière structurée est l’essence de la gestion de la maturité sécurité. Ce chapitre synthétise les outils pour mesurer, planifier et faire évoluer un programme de sécurité dans le temps.

Modèles de maturité sécurité#

BSIMM — Building Security In Maturity Model#

BSIMM est un modèle descriptif : il décrit ce que font réellement les organisations ayant des programmes de sécurité logicielle matures, basé sur l’observation de plus de 130 entreprises.

Structure : 4 domaines, 12 pratiques, ~120 activités

Domaine |

Pratiques |

|---|---|

Gouvernance |

Stratégie et métriques, Conformité et politique, Formation |

Intelligence |

Modélisation des attaques, Threat intelligence, Test et findings |

SSDL Touchpoints |

Architecture et design, Revue de code, Tests de sécurité |

Déploiement |

Test de pénétration, Environnement logiciel, Gestion des configurations |

L’utilisation principale de BSIMM est comparative : « où nous situons-nous par rapport aux pairs de notre secteur ? »

OpenSAMM — Software Assurance Maturity Model#

OpenSAMM (OWASP) est un modèle prescriptif : il définit des niveaux de maturité et des activités concrètes pour progresser.

Structure : 5 fonctions business, 15 pratiques de sécurité, 3 niveaux de maturité (1=fondamental, 2=structuré, 3=optimisé)

Fonction |

Pratiques |

|---|---|

Governance |

Strategy & Metrics, Policy & Compliance, Education & Guidance |

Design |

Threat Assessment, Security Requirements, Security Architecture |

Implementation |

Secure Build, Secure Deployment, Defect Management |

Verification |

Architecture Assessment, Requirements Testing, Security Testing |

Operations |

Incident Management, Environment Management, Operational Management |

Niveau 1 : pratiques de base, processus ad hoc, couverture partielle. Niveau 2 : pratiques formalisées, processus documentés, couverture systématique. Niveau 3 : pratiques optimisées, métriques, amélioration continue, intégration dans les processus métier.

Mesure de la posture de sécurité#

KRI (Key Risk Indicators)#

Les KRI mesurent le niveau de risque, pas la performance. Ils déclenchent des actions quand ils dépassent des seuils.

KRI |

Seuil d’alerte |

Seuil critique |

|---|---|---|

Nombre de vulnérabilités CRITICAL ouvertes > 7 jours |

5 |

20 |

Comptes avec accès admin sans MFA |

0 |

1 |

Systèmes non patchés depuis > 30 jours |

5 % |

15 % |

Score phishing simulation (clics) |

15 % |

30 % |

Temps moyen depuis dernier test de pénétration (jours) |

270 |

365+ |

KPI sécurité (Key Performance Indicators)#

Les KPI mesurent la performance opérationnelle du programme.

MTTD (Mean Time To Detect) : délai moyen entre la compromission et sa détection. Objectif : < 24h pour les incidents P1. La médiane industrielle est de plusieurs jours voire semaines.

MTTR (Mean Time To Respond) : délai moyen entre la détection et le confinement complet. Objectif : < 4h pour P1, < 48h pour P2.

Taux de patching dans les SLA :

CRITICAL patchés en ≤ 24h : objectif > 95 %

HIGH patchés en ≤ 7j : objectif > 90 %

Couverture MFA : % d’utilisateurs avec MFA activé. Objectif : 100 % pour comptes admin, > 80 % pour tous.

Taux de faux positifs SIEM : ratio alertes faux positifs / total alertes. Un taux > 80 % indique une configuration SIEM à revoir (alerte fatigue).

Construction d’un programme de sécurité#

Priorisation : impact × probabilité × coût de remédiation#

Le budget sécurité est toujours contraint. La priorisation rationnelle maximise la réduction de risque par euro investi.

Score de priorité :

Priorité = (Impact × Probabilité) / Coût de remédiation

Les initiatives avec un fort impact, une probabilité élevée d’exploitation et un faible coût de remédiation doivent être traitées en premier (quick wins).

Quick wins vs long terme#

Quick wins (0-3 mois) :

Activation MFA pour tous les comptes admin

Désactivation des comptes inactifs (> 90 jours)

Segmentation basique du réseau

Mise en place d’un gestionnaire de mots de passe d’entreprise

Chiffrement des laptops (BitLocker/FileVault)

Moyen terme (3-12 mois) :

Déploiement d’un SIEM avec règles de corrélation

Programme de gestion des vulnérabilités avec SLA

Formation de sécurité pour les développeurs (OWASP Top 10)

Mise en place d’un EDR sur tous les endpoints

Long terme (12-24 mois) :

Certification ISO 27001 ou SOC 2 Type II

Programme de bug bounty

Zero Trust Architecture

Red team exercises annuels

Culture sécurité#

La technologie ne suffit pas : 85 % des incidents impliquent un facteur humain (Verizon DBIR). La culture sécurité est donc un investissement aussi important que les outils.

Security Champions#

Un Security Champion est un développeur ou ingénieur volontaire qui sert de relais sécurité au sein de son équipe. Il n’est pas un expert sécurité, mais un pont entre l’équipe sécurité et l’équipe de développement.

Rôles typiques :

Participer aux revues de code avec un regard sécurité

Sensibiliser l’équipe aux bonnes pratiques

Escalader les questions de sécurité à l’équipe dédiée

Suivre les nouvelles CVEs impactant les technologies utilisées

Simulations de phishing#

Les simulations de phishing mesurent et réduisent la vulnérabilité humaine.

Bonnes pratiques :

Fréquence : au moins trimestrielle

Scénarios variés : credential harvesting, pièce jointe malveillante, QR code, vishing

Formation immédiate pour les cliqueurs (landing page éducative)

Métriques : taux de clic, taux de signalement, évolution dans le temps

Approche positive : récompenser ceux qui signalent, pas punir ceux qui cliquent

Bug bounty interne#

Un programme de bug bounty interne (VDP — Vulnerability Disclosure Program) invite les employés à signaler les vulnérabilités qu’ils découvrent en échange de reconnaissance (points, classement, récompenses non monétaires).

Gamification (CTF interne) : organiser des Capture The Flag internes développe les compétences offensives/défensives et identifie les talents.

Veille sécurité#

Sources essentielles#

Vulnérabilités :

CVE/NVD (nvd.nist.gov) : base de données de référence des vulnérabilités

CERT-FR (cert.ssi.gouv.fr) : alertes et avis de sécurité en français — ANSSI

US-CERT (cisa.gov) : alertes américaines

Vendor advisories : bulletins Microsoft Patch Tuesday, Red Hat, Ubuntu USN

Threat Intelligence :

MITRE ATT&CK : base de données des tactiques et techniques des attaquants, mise à jour régulièrement

MISP : plateforme de partage d’IoC entre organisations

OpenCTI : plateforme CTI open-source

Feeds commerciaux : Recorded Future, Mandiant, CrowdStrike Intel

Communautés :

OWASP : sécurité applicative, guides et outils gratuits

FIRST.org : coordination des CERT et CSIRT mondiaux

Bleeping Computer, The Hacker News : actualité sécurité quotidienne

Certifications professionnelles#

Certification |

Organisme |

Niveau |

Domaine |

Cible |

|---|---|---|---|---|

CISSP |

ISC² |

Senior |

Management |

RSSI, directeurs sécurité |

CISM |

ISACA |

Senior |

Management |

Managers sécurité |

OSCP |

OffSec |

Technique |

Offensive |

Pentesters |

GIAC GPEN |

SANS/GIAC |

Technique |

Pentest réseau |

Pentesters |

GIAC GCIH |

SANS/GIAC |

Technique |

IR/Forensique |

Analystes SOC, IR |

GIAC GWAPT |

SANS/GIAC |

Technique |

Web app pentest |

Pentesters web |

CEH |

EC-Council |

Intermédiaire |

Offensive |

Généraliste sécurité |

AWS Security |

Amazon |

Cloud |

Cloud AWS |

Architectes cloud |

CKS |

CNCF |

Cloud |

Kubernetes |

DevSecOps |

Positionnement :

CISSP : le plus reconnu en management, exige 5 ans d’expérience, orienté processus et gouvernance.

OSCP : référence du pentest offensif, entièrement pratique (24h d’examen), très valorisé par les équipes Red Team.

CEH : certification intermédiaire, bonne introduction aux concepts offensifs, moins valorisée que OSCP en pratique.

GIAC : spécialisations pointues liées aux cours SANS, très valorisées dans les SOC et équipes IR.

Ce que ce livre ne couvre pas — vers où continuer#

Ce livre couvre un périmètre large, mais certains domaines spécialisés méritent des ressources dédiées.

Chaos engineering sécurité : injection de pannes et d’anomalies sécurité en production pour tester la résilience des détections et des processus IR. Outils : Chaos Monkey, LitmusChaos avec scénarios sécurité.

Fuzzing binaire (AFL++, libFuzzer) : génération automatique d’entrées aléatoires pour découvrir des vulnérabilités mémoire (buffer overflow, use-after-free) dans les binaires compilés. Prérequis : C/C++, compréhension des formats binaires, sanitizers (AddressSanitizer).

Malware reverse engineering : analyse statique (IDA Pro, Ghidra) et dynamique (sandbox, déboguer) de malwares. Prérequis solides : assembleur x86/x64, systèmes d’exploitation en profondeur, compréhension des formats PE/ELF.

Sécurité hardware et firmware : attaques side-channel (Spectre, Meltdown), analyse de firmwares embarqués (binwalk, Ghidra), JTAG. Domaine très spécialisé.

Ressources pour continuer :

« The Web Application Hacker’s Handbook » — pour approfondir OWASP

« Practical Malware Analysis » (Sikorski & Honig) — pour le reverse engineering

« The Art of Memory Forensics » — pour la forensique mémoire avancée

Plateforme HackTheBox, TryHackMe — pour la pratique offensive

SANS Reading Room — whitepapers techniques de haute qualité

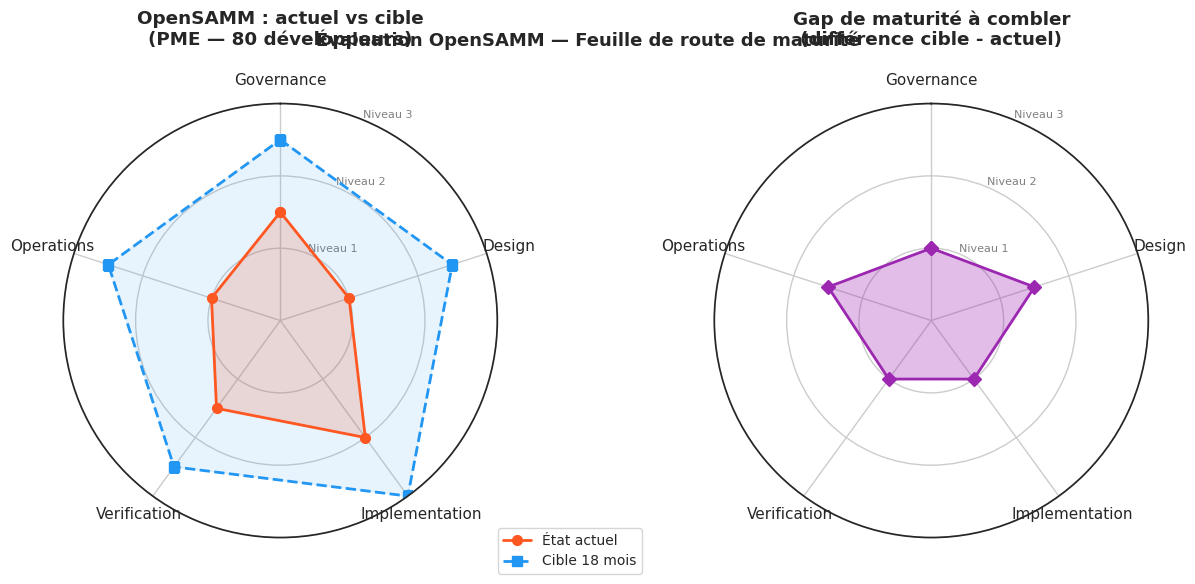

Cellule 1 — Radar OpenSAMM : maturité actuelle vs cible#

# Radar OpenSAMM — état actuel vs cible pour une PME tech

pratiques = ["Governance", "Design", "Implementation", "Verification", "Operations"]

N = len(pratiques)

angles = [n / float(N) * 2 * pi for n in range(N)]

angles += angles[:1]

# Scores actuels et cibles (sur 3)

actuel = [1.5, 1.0, 2.0, 1.5, 1.0]

cible = [2.5, 2.5, 3.0, 2.5, 2.5]

actuel_plot = actuel + actuel[:1]

cible_plot = cible + cible[:1]

fig, axes = plt.subplots(1, 2, figsize=(14, 6), subplot_kw=dict(polar=True))

# Graphe 1 : comparaison actuel vs cible

ax = axes[0]

ax.set_theta_offset(pi / 2)

ax.set_theta_direction(-1)

ax.set_xticks(angles[:-1])

ax.set_xticklabels(pratiques, size=11)

ax.set_ylim(0, 3)

ax.set_yticks([1, 2, 3])

ax.set_yticklabels(["Niveau 1", "Niveau 2", "Niveau 3"], size=8, color="gray")

ax.plot(angles, actuel_plot, "o-", color="#FF5722", linewidth=2, markersize=7, label="État actuel")

ax.fill(angles, actuel_plot, alpha=0.2, color="#FF5722")

ax.plot(angles, cible_plot, "s--", color="#2196F3", linewidth=2, markersize=7, label="Cible 18 mois")

ax.fill(angles, cible_plot, alpha=0.1, color="#2196F3")

ax.legend(loc="lower right", fontsize=10, bbox_to_anchor=(1.35, -0.1))

ax.set_title("OpenSAMM : actuel vs cible\n(PME — 80 développeurs)", fontweight="bold", pad=20)

# Graphe 2 : gap analysis

ax2 = axes[1]

ax2.set_theta_offset(pi / 2)

ax2.set_theta_direction(-1)

ax2.set_xticks(angles[:-1])

ax2.set_xticklabels(pratiques, size=11)

ax2.set_ylim(0, 3)

ax2.set_yticks([1, 2, 3])

ax2.set_yticklabels(["Niveau 1", "Niveau 2", "Niveau 3"], size=8, color="gray")

gaps = [c - a for c, a in zip(cible, actuel)]

gap_plot = gaps + gaps[:1]

colors_gap = ["#4CAF50" if g <= 0.5 else "#FF9800" if g <= 1.0 else "#F44336" for g in gaps]

ax2.plot(angles, gap_plot, "D-", color="#9C27B0", linewidth=2, markersize=7)

ax2.fill(angles, gap_plot, alpha=0.3, color="#9C27B0")

ax2.set_title("Gap de maturité à combler\n(différence cible - actuel)", fontweight="bold", pad=20)

fig.suptitle("Évaluation OpenSAMM — Feuille de route de maturité", fontsize=13, fontweight="bold")

plt.subplots_adjust(wspace=0.5)

plt.show()

print("Analyse OpenSAMM — Gap de maturité :")

for pratique, a, c, g in zip(pratiques, actuel, cible, gaps):

priorite = "Priorité haute" if g >= 1.5 else "Priorité moyenne" if g >= 1.0 else "Priorité normale"

print(f" {pratique:18s} : actuel={a:.1f} → cible={c:.1f} | gap={g:.1f} — {priorite}")

Analyse OpenSAMM — Gap de maturité :

Governance : actuel=1.5 → cible=2.5 | gap=1.0 — Priorité moyenne

Design : actuel=1.0 → cible=2.5 | gap=1.5 — Priorité haute

Implementation : actuel=2.0 → cible=3.0 | gap=1.0 — Priorité moyenne

Verification : actuel=1.5 → cible=2.5 | gap=1.0 — Priorité moyenne

Operations : actuel=1.0 → cible=2.5 | gap=1.5 — Priorité haute

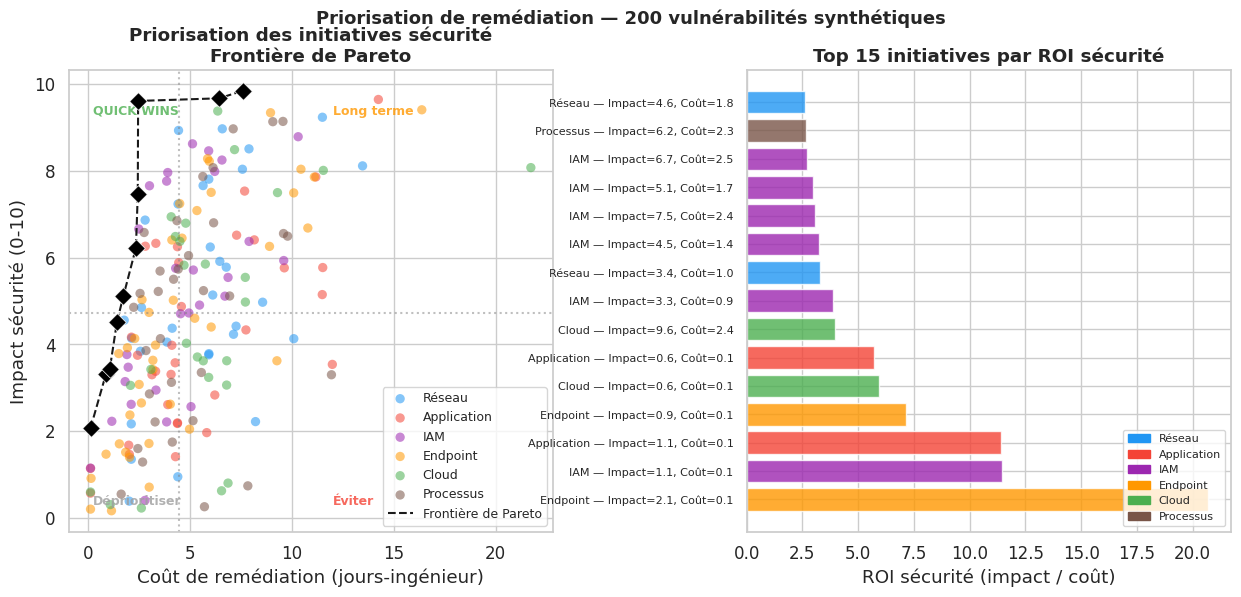

Cellule 2 — Priorisation de remédiation : frontière de Pareto#

# Simulation de 200 vulnérabilités/initiatives avec coût vs impact

np.random.seed(99)

n = 200

categories = ["Réseau", "Application", "IAM", "Endpoint", "Cloud", "Processus"]

cat_colors = {"Réseau": "#2196F3", "Application": "#F44336", "IAM": "#9C27B0",

"Endpoint": "#FF9800", "Cloud": "#4CAF50", "Processus": "#795548"}

categories_list = np.random.choice(categories, n)

impact = np.random.beta(1.5, 1.5, n) * 10

cout = np.random.exponential(3, n)

cout = np.clip(cout, 0.1, 20)

# Corrélation partielle : impact élevé tend à coûter plus cher

cout = cout + 0.5 * impact + np.random.normal(0, 1, n)

cout = np.clip(cout, 0.1, 25)

df_vul = pd.DataFrame({

"impact": impact, "cout": cout, "categorie": categories_list

})

df_vul["roi"] = df_vul["impact"] / df_vul["cout"]

# Frontière de Pareto : non dominés (impact max pour cout donné)

def est_pareto(df):

pareto_mask = np.ones(len(df), dtype=bool)

for i in range(len(df)):

if pareto_mask[i]:

# Dominé si un autre point a impact >= et cout <=

mask = (

(df["impact"].values >= df["impact"].iloc[i]) &

(df["cout"].values <= df["cout"].iloc[i])

)

mask[i] = False

if mask.any():

pareto_mask[i] = False

return pareto_mask

pareto_mask = est_pareto(df_vul)

df_pareto = df_vul[pareto_mask].sort_values("cout")

sns.set_theme(style="whitegrid", palette="muted", font_scale=1.1)

fig, axes = plt.subplots(1, 2, figsize=(15, 6))

# Scatter principal

for cat in categories:

mask = df_vul["categorie"] == cat

axes[0].scatter(df_vul[mask]["cout"], df_vul[mask]["impact"],

color=cat_colors[cat], alpha=0.55, s=45, label=cat, edgecolors="none")

axes[0].plot(df_pareto["cout"], df_pareto["impact"], "k--", linewidth=1.5,

label="Frontière de Pareto", zorder=5)

axes[0].scatter(df_pareto["cout"], df_pareto["impact"],

color="black", s=80, zorder=6, marker="D", edgecolors="white", linewidths=0.5)

# Quadrants

cout_med = df_vul["cout"].median()

impact_med = df_vul["impact"].median()

axes[0].axhline(y=impact_med, color="gray", linestyle=":", alpha=0.5)

axes[0].axvline(x=cout_med, color="gray", linestyle=":", alpha=0.5)

axes[0].text(0.2, 9.3, "QUICK WINS", fontsize=9, color="#4CAF50", fontweight="bold", alpha=0.8)

axes[0].text(12, 9.3, "Long terme", fontsize=9, color="#FF9800", fontweight="bold", alpha=0.8)

axes[0].text(0.2, 0.3, "Déprioritiser", fontsize=9, color="#9E9E9E", fontweight="bold", alpha=0.8)

axes[0].text(12, 0.3, "Éviter", fontsize=9, color="#F44336", fontweight="bold", alpha=0.8)

axes[0].set_xlabel("Coût de remédiation (jours-ingénieur)")

axes[0].set_ylabel("Impact sécurité (0-10)")

axes[0].set_title("Priorisation des initiatives sécurité\nFrontière de Pareto", fontweight="bold")

axes[0].legend(fontsize=9, loc="lower right")

# Top ROI

df_top = df_vul.nlargest(15, "roi")

palette_cat = [cat_colors[c] for c in df_top["categorie"]]

labels = [f"Impact={row['impact']:.1f}, Coût={row['cout']:.1f}" for _, row in df_top.iterrows()]

axes[1].barh(range(len(df_top)), df_top["roi"].values,

color=palette_cat, alpha=0.8)

axes[1].set_yticks(range(len(df_top)))

axes[1].set_yticklabels([f"{cat} — {lab}" for cat, lab in zip(df_top["categorie"], labels)],

fontsize=8)

axes[1].set_xlabel("ROI sécurité (impact / coût)")

axes[1].set_title("Top 15 initiatives par ROI sécurité", fontweight="bold")

patches_leg = [mpatches.Patch(color=v, label=k) for k, v in cat_colors.items()]

axes[1].legend(handles=patches_leg, fontsize=8, loc="lower right")

fig.suptitle("Priorisation de remédiation — 200 vulnérabilités synthétiques", fontsize=13, fontweight="bold")

plt.subplots_adjust(wspace=0.4)

plt.show()

quick_wins = df_vul[(df_vul["impact"] > impact_med) & (df_vul["cout"] < cout_med)]

print(f"Quick wins identifiés : {len(quick_wins)} / {n} ({100*len(quick_wins)/n:.0f}%)")

print(f"Coût médian quick wins : {quick_wins['cout'].median():.1f} jours-ingénieur")

print(f"Impact médian quick wins : {quick_wins['impact'].median():.1f}/10")

print(f"Points sur frontière de Pareto : {pareto_mask.sum()}")

Quick wins identifiés : 30 / 200 (15%)

Coût médian quick wins : 3.4 jours-ingénieur

Impact médian quick wins : 6.3/10

Points sur frontière de Pareto : 10

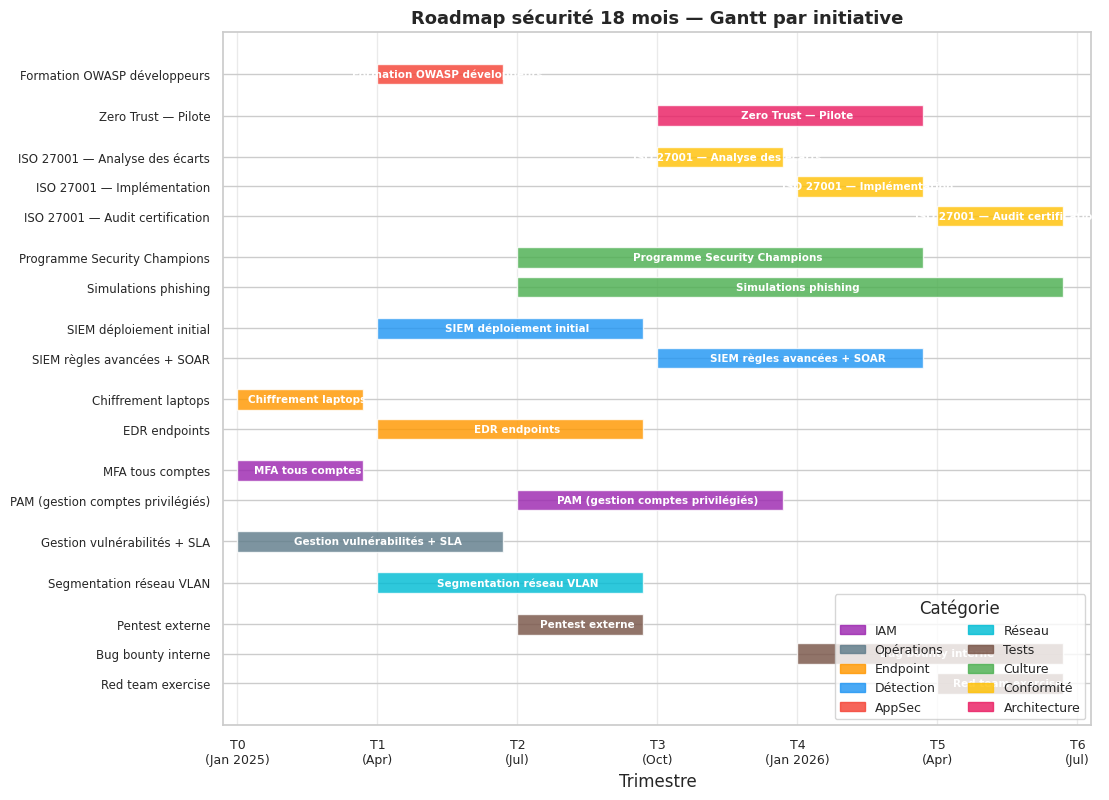

Cellule 3 — Timeline roadmap sécurité 18 mois (Gantt)#

# Gantt — roadmap sécurité sur 18 mois (6 trimestres)

# Chaque initiative : (nom, trimestre_début, durée_en_trimestres, catégorie)

initiatives = [

# Nom, T_start (0-indexed), durée (nb trimestres), catégorie

("MFA tous comptes", 0, 1, "IAM"),

("Gestion vulnérabilités + SLA", 0, 2, "Opérations"),

("Chiffrement laptops", 0, 1, "Endpoint"),

("SIEM déploiement initial", 1, 2, "Détection"),

("EDR endpoints", 1, 2, "Endpoint"),

("Formation OWASP développeurs", 1, 1, "AppSec"),

("Segmentation réseau VLAN", 1, 2, "Réseau"),

("Pentest externe", 2, 1, "Tests"),

("SIEM règles avancées + SOAR", 3, 2, "Détection"),

("Programme Security Champions", 2, 3, "Culture"),

("Simulations phishing", 2, 4, "Culture"),

("ISO 27001 — Analyse des écarts",3, 1, "Conformité"),

("ISO 27001 — Implémentation", 4, 1, "Conformité"),

("ISO 27001 — Audit certification",5, 1, "Conformité"),

("Zero Trust — Pilote", 3, 2, "Architecture"),

("Bug bounty interne", 4, 2, "Tests"),

("Red team exercise", 5, 1, "Tests"),

("PAM (gestion comptes privilégiés)", 2, 2, "IAM"),

]

categories_gant = ["IAM", "Opérations", "Endpoint", "Détection", "AppSec",

"Réseau", "Tests", "Culture", "Conformité", "Architecture"]

couleurs_gant = {

"IAM": "#9C27B0",

"Opérations": "#607D8B",

"Endpoint": "#FF9800",

"Détection": "#2196F3",

"AppSec": "#F44336",

"Réseau": "#00BCD4",

"Tests": "#795548",

"Culture": "#4CAF50",

"Conformité": "#FFC107",

"Architecture": "#E91E63",

}

# Tri par catégorie puis par date de début

df_gantt = pd.DataFrame(initiatives, columns=["initiative", "t_start", "duree", "categorie"])

df_gantt = df_gantt.sort_values(["categorie", "t_start"]).reset_index(drop=True)

sns.set_theme(style="whitegrid", palette="muted", font_scale=1.0)

fig, ax = plt.subplots(figsize=(14, 9))

y_ticks = []

y_labels = []

categorie_precedente = None

y = 0

for idx, row in df_gantt.iterrows():

if row["categorie"] != categorie_precedente:

if categorie_precedente is not None:

y += 0.4 # Espacement entre catégories

categorie_precedente = row["categorie"]

couleur = couleurs_gant[row["categorie"]]

ax.barh(y, row["duree"] - 0.1, left=row["t_start"],

color=couleur, alpha=0.82, height=0.7,

edgecolor="white", linewidth=1)

ax.text(row["t_start"] + row["duree"] / 2, y,

row["initiative"], va="center", ha="center",

fontsize=7.5, color="white", fontweight="bold")

y_ticks.append(y)

y_labels.append(row["initiative"])

y += 1

ax.set_yticks(y_ticks)

ax.set_yticklabels(y_labels, fontsize=8.5)

ax.set_xticks(range(7))

ax.set_xticklabels(["T0\n(Jan 2025)", "T1\n(Apr)", "T2\n(Jul)", "T3\n(Oct)",

"T4\n(Jan 2026)", "T5\n(Apr)", "T6\n(Jul)"], fontsize=9)

ax.set_xlabel("Trimestre")

ax.set_title("Roadmap sécurité 18 mois — Gantt par initiative", fontsize=13, fontweight="bold")

ax.set_xlim(-0.1, 6.1)

ax.grid(axis="x", alpha=0.4)

ax.invert_yaxis()

patches_gant = [mpatches.Patch(color=v, label=k, alpha=0.82) for k, v in couleurs_gant.items()

if k in df_gantt["categorie"].values]

ax.legend(handles=patches_gant, loc="lower right", fontsize=9, ncol=2, title="Catégorie")

plt.subplots_adjust(left=0.28)

plt.show()

print(f"Total initiatives : {len(df_gantt)}")

for cat in df_gantt["categorie"].unique():

n_cat = len(df_gantt[df_gantt["categorie"] == cat])

print(f" {cat:15s} : {n_cat} initiatives")

Total initiatives : 18

AppSec : 1 initiatives

Architecture : 1 initiatives

Conformité : 3 initiatives

Culture : 2 initiatives

Détection : 2 initiatives

Endpoint : 2 initiatives

IAM : 2 initiatives

Opérations : 1 initiatives

Réseau : 1 initiatives

Tests : 3 initiatives

Résumé#

Ce chapitre de conclusion synthétise la démarche de maturité sécurité et trace la feuille de route d’un programme complet.

Points clés :

BSIMM vs OpenSAMM : BSIMM est descriptif (benchmarking par rapport aux pairs), OpenSAMM est prescriptif (niveaux 1-3 avec activités concrètes). Les deux sont complémentaires : BSIMM pour se situer, OpenSAMM pour progresser.

Métriques : les KRI mesurent le risque (déclenchent des alertes), les KPI mesurent la performance (MTTD, MTTR, taux de patching). Les deux sont nécessaires — sans métriques, il n’y a pas de programme piloté.

Priorisation : la formule impact × probabilité / coût de remédiation identifie les quick wins — les initiatives à fort impact, forte probabilité d’exploitation et faible coût sont à traiter en premier, quelle que soit leur complexité apparente.

Culture sécurité : les Security Champions créent un réseau de relais dans les équipes de développement ; les simulations de phishing réduisent le taux de clic de 60 à 80 % sur 12 mois quand elles s’accompagnent de formation immédiate.

Veille : CVE/NVD + CERT-FR/ANSSI pour les vulnérabilités, MITRE ATT&CK pour les TTPs des attaquants — la veille doit être structurée et intégrée dans le processus de patch management.

Certifications : CISSP pour le management sécurité, OSCP pour la pratique offensive, GIAC pour les spécialisations techniques (forensique, IR, pentest web). Le choix dépend du rôle visé, pas de la notoriété de la certification.

Ce livre ne couvre pas : le fuzzing binaire (AFL++), le reverse engineering de malwares et le chaos engineering sécurité nécessitent des fondations supplémentaires (assembleur, systèmes en profondeur, C/C++) — ils font l’objet de ressources spécialisées.

La sécurité comme propriété systémique : ce livre vous a accompagné des fondations cryptographiques jusqu’à la conformité réglementaire, en passant par la sécurité réseau, applicative, cloud et offensive. La sécurité n’est pas une liste de contrôles à cocher — c’est une pratique continue, un état d’esprit, et une responsabilité partagée à chaque niveau de l’organisation.